Cloudya – die neue Cloud-Telefonanlage für Unternehmen

Zum Jahresende 2018 hat NFON sein Telefonieprodukt “Cloudya” als All-in-One Lösung für moderne Unternehmenskommunikation an den Markt gebracht. Wir stellen die Möglichkeiten dieser einfach zu bedienenden, zuverlässigen und unabhängigen Cloud-Telefonanlage unseres Partners genauer vor.

Das All-in-One Cloud-Telefonieprodukt der Zukunft: Cloudya

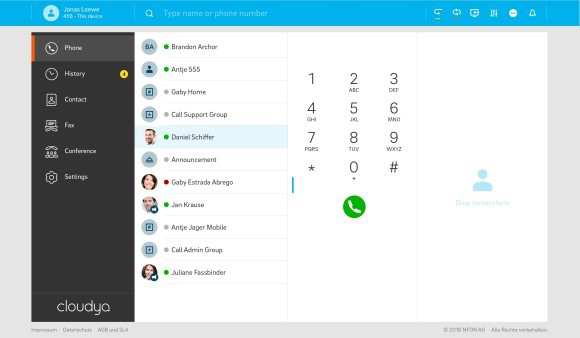

Cloudya ersetzt als Komplettlösung nicht nur die klassische Telefonanlage von Unternehmen, sondern vereint auch die verschiedenen und allzu oft nicht integrierten Kommunikationsmittel (Tischtelefon, Desktopclient und Mobile-App) in einer einzigen Oberfläche. Darüber hinaus bietet es natürlich alle Funktionalitäten einer modernen PBX (= “Private Branch Exchange”, also einer Telefonanlage): von der virtuellen Mailbox über Anrufwarteschlangen und einfacher Tarifwahl bis hin zu einer App-Suite.

„Cloudya ist weit mehr als nur ein neues Produkt. Cloudya ist ein wesentlicher Baustein eines Paradigmenwechsels, der sich einem immer größer werdenden Markt in Europa stellt und dazu beitragen wird, unser Ziel zu erreichen: den Markt in Europa zu dominieren.“ NFON AG

Die von Grund auf neu entwickelte Telefonie-Lösung vereint also Einfachheit, Unabhängigkeit und Zuverlässigkeit mit einem einheitlichen Ansatz plattformunabhängig über einen Login. Nutzern ist damit zu jeder Zeit und von jedem Ort ein Zugang zur Telefonanlage möglich, egal ob über separate Hardware, also das Tischtelefon am Arbeitsplatz, oder über reine Softwareanbindungen, z. B. mit dem Browser, der Desktop-App auf Windows oder MacOS, oder der App für Mobilgeräte auf Android oder iOS.

Eine Cloud-Telefonanlage als echte Alternative

Zuverlässig

Cloudya basiert auf neuesten Webtechnologien, wie dem offenen Standard WebRTC (Web Real-Time Communication). Dadurch können mit nur minimalem Aufwand Updates der gesamten Cloudya-Suite bereitgestellt werden. Unerwünschte Wartungs- und Ausfallzeiten haben ein Ende und beeinträchtigen so nicht länger die Kommunikation von Unternehmen mit internen oder externen Kontakten.

Unabhängig

Die Lösung ermöglicht eine vernetzte Kommunikation, sodass Mitarbeiter ihre Telefone, mobile Endgeräte oder einen Webbrowser nutzen können, um im Büro, im Home Office oder von unterwegs aus in Kontakt zu bleiben. Unternehmen können außerdem neue Remote-Mitarbeiter schnell und einfach ohne zusätzliche Hardware integrieren. Über das eigene Benutzerkonto kann mit jedem Android-, iOS-, MacOS- oder Windows-Gerät mit Breitband-, Wi-Fi-, 4G-Netz auf alle Kommunikationsfunktionen zugegriffen werden. Auch die Administration der Anlage wird per Webbrowserzugriff gesteuert und lässt eine reduzierte Workload für Verwaltungsarbeiten zu.

Einfach

NFON hat Bedienbarkeit und Komfort für die Nutzer in den Fokus seiner Entwicklung gestellt. Mit einer einfachen Oberfläche können auch Nutzer, denen die Cloud-Telefonie bisher nicht gebräuchlich ist, sämtliche Funktionen erfassen und anwenden. So gelingt auch größeren Unternehmenseinheiten der problemlose Umstieg von einer klassischen auf die virtuelle Telefonanlage.

Interessieren Sie sich für Cloudya oder wünschen Sie eine Beratung zum Thema Virtuelle Telefonanlagen? Unser erfahrenes IT-Team unterstützt Sie gern bei der Konzeption und Einrichtung einer individuellen Lösung für Ihr Unternehmen » Sie erreichen uns über unser Kontaktformular.